Im folgenden Blogbeitrag bekommst du eine Übersicht über den Bereich Cyber-Sicherheit. Darüber hinaus informieren wir dich über verschiedene Arten von Bedrohungen und zeigen auf, wie wir dich dabei unterstützen können.

Die Herausforderer

Die aktuellen Herausforderungen im Bereich der Cyber Sicherheit können in 4 Bereiche eingeteilt werden:

Malware

Malware ist Software, die in Unternehmensnetzwerke / Umgebungen eingeschleust wird und dann dort Schaden anrichtet. In den letzten Jahren haben sich hier die Angriffe gehäuft, in denen die Systeme der betroffenen Unternehmen verschlüsselt werden und dann gegen Zahlung von Lösegeld wieder freigegeben werden können. Diese spezielle Art der Malware ist auch als Ransomware bekannt. Weitere Malware Szenarien sind Spionage von Daten oder Lahmlegen von ganzen Umgebungen durch Ausnutzung von Schwachstellen in einer Software.

Einfallstore für Malware sind üblicherweise E-Mail-Anhänge oder Infektionen über Webseitenaufrufe.

Phishing

Beim Phishing wird versucht, Zugangsdaten für bestimmte Systeme auszuspähen. Die Vorgehensweise ist zum Teil ähnlich zur Malware, wenn ein Spionagetool auf die End-Systeme eingeschleust werden, um die Eingaben der Benutzer mitzuschreiben. Eine andere gängige Methode ist es, die Benutzer auf nachgebaute Login-Seiten zu locken und dort die Passwörter abzufangen. Einfallstore für Phishing ist in den meisten Fällen per E-Mail, aber auch per Telefon.

(D)DoS

(D)DoS Angriffe zeichnen sich dadurch aus, dass sie darauf abzielen, einen bestimmten Dienst, z. B. eine Webseite, mit Anfragen zu überhäufen, sodass das System es nicht mehr schafft Anfragen zu beantworten. Was ist jetzt der Unterschied zwischen DoS und DDoS? Bei einem Denial of Service (Dos)-Angriff versucht eine Quelle das Zielsystem zu überlasten. Durch die ständige Verbesserung der Ressourcen bei aktuellen Systemen, sowohl was die Bandbreite als auch bessere CPU Leistungen, wird es schwer das mit nur einem System zu überlasten. Daher sind heutzutage die meisten Angriffe aus diesem Bereich über viele Systeme verteilt aufgebaut, daher auch Distributed Denial of Service (DDos). Das macht die Abwehr solcher Angriffe auch schwerer, da man sehr genau den schadhaften Traffic vom erwünschten Traffic filtern muss. Einfallstore sind die öffentlichen Schnittstellen der Systeme.

Brute-Force

Brute-Force Angriffe sind klassisch Angriffe um Login-Daten zu "raten" und durchzuprobieren. Aus unserer Erfahrung mit den Umgebungen, die wir betreuen, können wir unter diesen Typ von Angriffen auch weitere "Webangriffe" einsortieren, die auf Schwachstellen und SQL Injections abzielen, da hier auch bestimmte Szenarien einfach abgespult werden. Die Brute-Force Anfragen können auf jeden Fall sehr gut in den Logfiles der einzelnen Dienste nachverfolgt und erkannt werden. Einfallstore sind die öffentlichen Schnittstellen der Systeme.

Wo und wie können wir dir helfen?

Malware

Hier sind die Endgeräte und Unternehmensnetzwerke der Kunden betroffen. Hier sind wir nur am Rande überhaupt in der Lage zu unterstützen, wenn es eine VPN-Verbindung zu einem von uns gehosteten System gibt. Hier können wir über Firewallregeln am VPN Gateway, die Malware Ausbreitung aus dem VPN unterbinden und auch einschleppen, von Malware über das VPN verhindern.

Phishing

Auch hier ist das Einfallstor auf Seiten der Kunden. Was wir aber tun, sind die Logins von den von uns gehosteten Systemen zu schützen. Bpsw. über eine Integration von 2 Faktor Authentisierung oder auch im aller einfachsten Fall das Vorschalten einer anderen Authentisierung. Die Maßnahmen verhindern aber dadurch nur das Ausnutzen von abgefangen Logindaten und nicht das Ausspähen an sich.

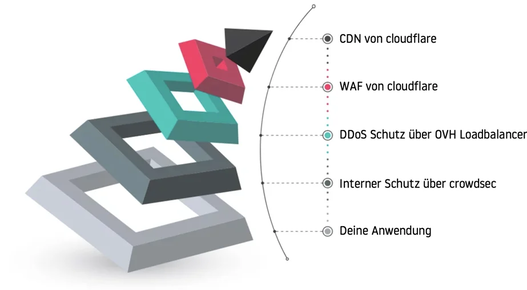

DDoS

Alle Angriffe aus diesem Themenfeld liegen, für die durch uns betreuten Systeme, in unserem Aufgabenbereich. Daher haben wir schon bei der Auswahl von unseren Hostinganbietern Wert darauf gelegt, dass diese über eine DDoS Protection verfügen. Daher sind die Systeme grundsätzlich gegen diese Arten von Angriffen geschützt. Grundsätzlich kann man sagen, dass wenn die DDoS Angriffe bis auf das System selbst durchkommen, nicht mehr viel möglich ist. Daher empfehlen wir auch, als zusätzlichen Schutz der Webseite ein CDN wie Cloudflare zu nutzen, um mögliche DDoS Angriffe möglichst vorgelagert schon zu stoppen. Natürlich hat ein CDN weitere Vorteile, gerade im Bereich der Performance, aber die werden hier nicht weiter betrachtet. Warum aber dann noch der DDoS Schutz beim Hoster? Ein vorgelagerter DDoS Schutz über ein CDN kann nur gegen Angriffe auf den DNS Namen helfen, dies bietet keinen Schutz gegen Angriffe auf die IP-Adresse.

Brute-Force

Brute-Force Angriffe passieren auf vielen Ebenen ständig und auf nahezu allen im Internet öffentlich erreichbaren Systemen. Hier reicht meistens schon ein Blick in die ssh / Authentisierungs Logdateien, um dies zu bestätigen. Wichtig bei Brute-Force-Angriffen, egal welches System und ob es Login oder Schwachstellen betrifft, ist die Erkennung. Wird so ein Angriff erkannt, kann, bestenfalls automatisch, der Angreifer blockiert werden. An dieser Stelle gibt es manigfaltige Möglichkeiten auf solche Ereignisse zu reagieren. Hier ist eine unserer Empfehlungen auch wieder die Nutzung eines CDN mit entsprechenden Sicherheitsfunktionen wie eine Web Application Firewall. Weiterhin ist hierbei aber auch ein etwas generalisierter Ansatz möglich und sinnvoll. Wie eingangs beschrieben, sind diese Arten der Angriffe nicht auf einen Dienst oder Protokoll festgelegt, sondern sowohl SSH, FTP oder Webdienste sind hier beliebte Ziele. Hier gibt es, aufgrund der guten Erkennungsmöglichkeiten in Logdateien die Möglichkeit klassisch ein fail2ban zu nutzen, oder besser direkt CrowdSec - The open-source & collaborative security suite. Die Vorteile liegen darin, dass hier auch Ips blockiert werden, die bei anderen Usern aufgefallen sind. Die weiteren Vorzüge von Crowdsec werden in einem späteren Blog Beitrag vertieft. Weitere Möglichkeiten zur Abwehr von Brute-Force Angriffen sind, Firewallregeln mit Rate-Limits, ggf. Einsatz einer Web Application Firewall bei Web Diensten oder andere Loganalyse Tools die Alarme generieren können.

Wo kann ich mich zu den Themen weitergehend informieren?

Einen guten Überblick und Einstieg in das Thema Cyber Sicherheit bietet der Kurs Community Driven Cybersecurity (in englischer Sprache) in der neuen Crowdsec Academy. Dort gibt es einen viel umfassenderen Blick auf die Themen. Basierend auf diesem Überblick soll hier ein Überblick geschaffen werden, bei welchen Herausforderungen im Bereich wir schon tätig sind und bei welchen wir unterstützen können.

Fazit

Abschliessend lässt sich sagen, dass wir, von den aktuell 4 großen Cyber Bedrohungen, auf die 3 unsere Kunden betreffenden, Antworten und Lösungen entweder schon "By Design" implementiert haben, oder personalisiert implementieren können.

In unserem Angeboten des Managed Commerce (https://www.synaigy.com/details/managed-commerce) sowie dem Managed Cloud Hosting (https://www.synaigy.com/details/managed-cloud-hosting), bieten wir dir ein Setup an, das dich ruhiger schlafen lässt.

Gerne unterstützen und beraten wir sie bei den Themen rund um die Cyber Sicherheit, sprech uns einfach an.

Vertiefe dein Wissen mit uns

So personalisiert KI mit Datenanalyse deinen Onlineshop

Vom Gästeerlebnis zur Kundenbindung: CX-Strategien im Okura

E-Commerce-Strategie: Augmented Reality für bessere CX

Zukunft:Omnichannel-Strategien für ROI und Kundenzentrierung

Digitaler Erfolg durch gemeinsame Unternehmenswerte

Effizienzmaximierung durch KI, Personalisierung & Daten

Personalisierung als Herzstück der Sales& Marketing-Strategy

Überwindung der Kreativitätsblockade

Diese Top 5 Superkräfte machen Product Owner unverzichtbar

Die Bedeutung der Datensouveränität

KI & Personalisierung: Zukunft der Softwareentwicklung

E-Commerce, KI und Personalisierung im Schäfer Shop

Wie sicher sind deine Systeme?

Mit modernen Order-Management-Systemen zu zufriedenen Kunden

Warum dein Onlineshop ohne Personalisierung scheitern wird

Mit Digital Nudging lenkst du deinen Kunden zum Kauf

OVHcloud: Schutz vertraulicher Infos für Unternehmen

Metaverse: B2B und B2C Unternehmen maximieren ihren ROI

Verbesserung der Customer Experience durch digitale Empathie

Managed Services im E-Commerce: Der Weg zu mehr Umsatz?

Jetzt Blog abonnieren und keine News mehr verpassen

✔️kostenlos ✔️jede Woche News ✔️Expertenwissen