Datum

18.10.2022

Dieser Beitrag wurde verfasst von:

Self Sovereign Identity

Identitäten im digitalen Zeitalter

«Privat ist immer persönlich. Aber persönlich keinesfalls immer privat.»

Identitäten im digitalen Zeitalter sind ein wahrer Schatz und in Zeiten von Cyber Crime ein gefragtes Diebesgut. Digitale Identitäten sind zentral für die Digitalisierung und im Gegensatz zur analogen Identität (z.B. Ausweis) viel weitergefasst.

Eine reale Identität ist weitgehend durch äusserliche Merkmale definiert, äussert sich als Ausweis und setzt sich aus realen Faktoren zusammen. Eine digitale Identität ist eine Teilmenge von Attributen einer Person, mit der sie identifiziert werden kann. Eine Person besitzt in der Regel mehrere digitale Identitäten für unterschiedliche Zwecke und Services.

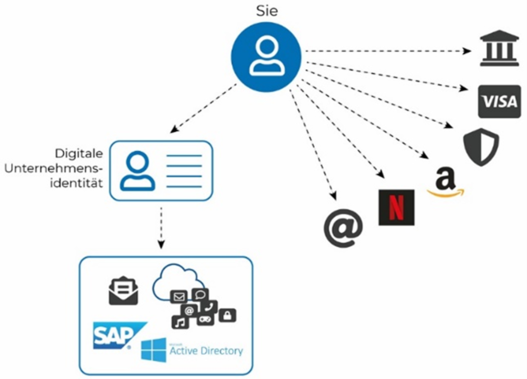

Wir verwenden nicht nur Identitäten im Geschäftsumfeld (vgl. digitale Unternehmensidentität), sondern kennen eine Vielzahl von Identitäten und Persönlichkeitsbildern in der digitalen Welt (z.B. Facebook, Instagram, LinkedIn, Twitter, YouTube, Amazon, Ebay, Bank, Krankenkasse, Steuer etc.).

Doch genau der Mensch im Zentrum hat noch nicht die Hoheit über alle seine Identitäten. Die in der Grafik blau gefärbte Unternehmenswelt ist von der schwarz eingefärbten, privaten Welt getrennt.

Was passiert mit meinen Identitätsdaten?

In der «realen» Welt bildet der Personalausweis nebst einigen anderen Mitteln die gängigste Methode für den Nachweis der eigenen Identität. Ausgestellt vom Staat, bietet der Personalausweis oder Reisepass ein besonders hohes Vertrauen. Wir können ihn zum Identitätsnachweis einfach vorzeigen, ohne ihn aus der Hand zu geben und in der Regel bekommt niemand mit, wann und wem der Ausweis gezeigt wird.

Was passiert aber in der weiten Welt des Internets, in der digitalen Welt? Mittels unterschiedlichster Verfahren, oft einfach mit Erfassen von (viel zu vielen und nicht notwendigen) Personendaten und einer Rückantwort auf eine E-Mail, beweisen wir unsere Identität. Dies für jede Webseite, für jeden Webshop oder Service von neuem. Dabei stützen wir uns oft auf Identitätsdienstleister, die als «Dritte» unsere Identität bestätigen. Sie haben unsere Daten bei sich hinterlegen und verwalten diese. Obschon komfortabel, ist diese Lösung aus Datenschutzgründen suboptimal. Wir zeigen unsere Identität nicht nur wie in der analogen Welt vor, sondern hinterlegen unseren Ausweis bei einem beauftragten Privatunternehmen, welches für jede Identifikation Kopien unseres Ausweises an die von uns genutzten Webservices versendet.

So erfährt dieses Privatunternehmen, natürlich detailliert, wo und wann wir uns überall anmelden. Ganz schlimm; für einen selbst ist oft nicht klar, wohin die Daten überall gelangen, trotz DSGVO.

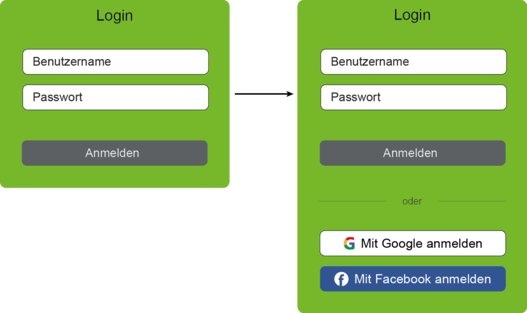

Login mit und ohne ID-Provider – Quelle IPG

Die Grafik zeigt, wie gängige, zentralisierte Identitätsprovider für das Login auf bestimmte Services genutzt werden.

Wie konnte es soweit kommen? Identity-Silos in der Geschäftswelt

Darüber gibt der IPG Blogbeitrag Self-Sovereign Identity Teil 1: Die Geschichte (ipg-group.com) vertiefende Auskunft. Die Verfügbarkeit der uns heute geläufigsten, digitalen Services geht auf die Einführung der EDV-Systeme zurück und hat somit bereits eine 40-jährige Historie.

Grosskonzerne waren die Vorreiter der elektronischen Datenverarbeitung (EDV) und haben schon früh begonnen, einzelne Prozesse zu vereinfachen und zu digitalisieren. Kurz: Sie haben Applikationen eingeführt, welche Benutzerkonten und Zugriffsberechtigungen erforderten.

Kurz, bislang sind Identitäten primär Unternehmenssache und /-Besitz. Die Verwaltung der Benutzerkonten resp. der digitalen Identitäten erfolgt meist durch einen zentralen Helpdesk, bei Unternehmen mit hoher IAM-Maturität oft automatisiert mit einem Identity & Access Management System.

Dabei gilt festzuhalten, dass dies einen evolutionären Prozess darstellt. Wurden zuerst Benutzerkonten zentral verwaltet, geht es heute um die Pflege der «Identität» als digitales Abbild eines Anwenders im Kontext der Organisation und Fachprozesse. Was aber bleibt, ist dass der Anwender weiter keine Kontrolle über seine Identität hat und diese in einem «Silo» steckt.

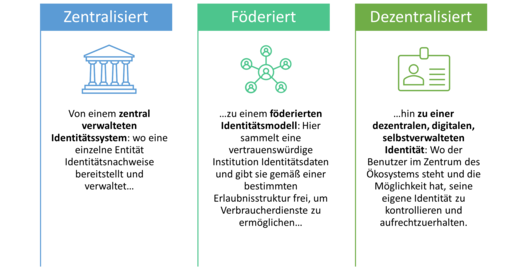

Paradigmenwechsel zur dezentralen Identität erforderlich

Es braucht einen Paradigmenwechsel, weg von zentralen hin zu dezentralen Identitäten, um den Menschen ins Zentrum zu stellen und von sog. Identity-Silos wegzukommen. Im zentralisierten Identitätsparadigma werden die Identität und die verbundenen Identifikatoren einer Person von einem Dritten bereitgestellt. Dies ist eine Organisation, eine Behörde oder ein Dienst. Die ausgestellte Identität kann nur innerhalb der ausstellenden Instanz eingesetzt werden. Die Unternehmensidentität stellt hier das prominenteste Beispiel eines Silos dar. Mit der Identität meines Arbeitgebers kann ich nur Unternehmensressourcen konsumieren, bestenfalls über «Federation» noch auf Systeme von föderierten Systemen und Unternehmen zugreifen.

Eine dezentrale Identität wird nicht durch ein zentrales Identitätsmanagementsystem verwaltet und genutzt. Der Benutzer speichert seine Identitäten in einer Wallet-App auf einem Smartphone oder in einem speziellen Browser-Plugin. So kann der Benutzer seine Identität unabhängig vom Ersteller einsetzen. Dies kommt dem Prinzip der physischen Identifikation mittels Personalausweises.

Im Kontext dezentraler Identitäten lassen sich zwei Facetten unterscheiden:

Eine selbstkontrollierte Identität wird von einem Identitätsdienst erstellt und dem Benutzer zur Nutzung, Kontrolle und Aufbewahrung übergeben.

Bei selbstverwalteten Identitäten (Self Sovereign Identity) kommt kein Identitätsdienst zur Anwendung. Der Benutzer erstellt und kontrolliert seine Identität(en) selbst. Er kann in der Folge Identitätsattribute (einzeln oder als Gruppe) von autoritativen Quellen (Aussteller, engl. Issuer) bestätigen lassen. Hierfür ist eine Authentisierung des Benutzers bei einem Aussteller erforderlich, um die deklarierten Eigenschaften bestätigen zu lassen. Einmal authentisiert, hinterlegt die bezeugende Partei (Aussteller, Emittent) den dezentralen Identifikator in einem Blockchain-Netzwerk, was anderen erlaubt, die bestätigten Attribute unabhängig zu verifizieren. Auf diese Weise sammelt das Subjekt bestätigte Attribute zu seiner Identität und kann sie bei Bedarf einer Anwendung in verlangter Form nachweisen resp. präsentieren.

Wie funktioniert die «selbstbestimmte Identität»?

Akteure

Das SSI-Ökosystem für digitale Identitäten funktioniert dank drei Akteuren, die gemeinsam mit der Blockchain-Infrastruktur für SSI interagieren. Der Trust Triangle umfasst den Aussteller (Issuer), den Verifizierer und den Besitzer (Holder, Nutzer).

SSI-Blockchain-Infrastruktur

Die SSI-Blockchain-Infrastruktur basiert auf einem dezentralen Blockchain-Netzwerk. Es hat Mechanismen für Vertrauenswürdigkeit und IT-Sicherheit, um die Informationen der Aussteller manipulationssicher zu speichern und verfügbar zu machen. Eine SSI-Blockchain fungiert als Vertrauensebene zwischen den Akteuren, wodurch sie in der Lage sind, Echtheit, Ursprung und Unversehrtheit der digitalen Nachweise zu überprüfen.

Der Nutzer verwaltet seine digitale Identität selbst, ohne von Identitätsdienstleistern abhängig zu sein. Seine Wallet liegt auf einem digitalen Endgerät und dient der persönlichen Verwaltung. Dabei muss der Nutzer selbst festlegen, wo er seine Daten hält, lokal auf einem Endgerät oder doch in einer Cloud-Lösung.

Die Kommunikation von Identitätsdaten erfolgt über eine Peer-to-Peer Verbindung. Diese wird durch DIDs (Decentralized identifieres) ermöglicht. Diese sind nicht nur einzigartig, sondern werden zufallsbasiert auf Nutzerseite erstellt. So kann z.B. der Staat für bestimmte persönliche Identitätsmerkmale eine Bestätigung ausgeben, welche durch kryptografische Verfahren und Signaturen eindeutig der Person (bzw. dem jeweiligen Decentralized identifier) zugewiesen sind.

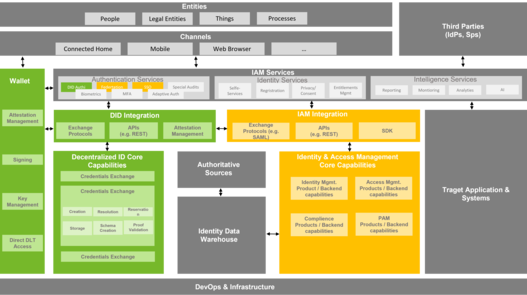

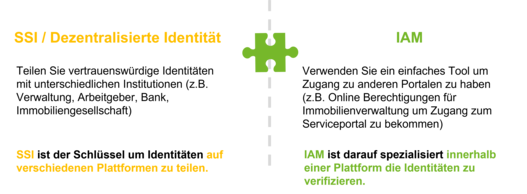

Einfluss von SSI auf bereits installierte IAM-Lösungen

Die Aufgabe der Self Sovereign Identity ist es, vertrauenswürdige Identitäten über verschiedene Entitäten hinaus zu teilen und zur Verfügung zu stellen. Die IAM-Lösung ist und bleibt darauf ausgerichtet, eine Identität innerhalb einer Entität (z.B. Unternehmung) zu verifizieren und mit den benötigten Berechtigungen zu versehen. Nachstehende Grafik veranschaulicht dies nochmals.

Der Einfluss auf bestehende IAM Lösungen wird insbesondere im Umfeld von Business to Consumer (also Access Management) und beim Enterprise IAM zu finden sein. Entsprechend sind Schnittstellen zwischen SSI-Lösungen und IAM-Infrastrukturen erforderlich. Nach dem Prinzip von „Bring Your Own Identity“ (BYOI) bringt ein Mitarbeiter seine Identität mit, wenn er zu einem neuen Arbeitgeber wechselt. Ebenso werden viele B2C (Business to Consumer) Prozesse erlauben, dass der Kunde seine Identität mitbringt, nachstehend ein Beispiel aus einem Accenture Vortrag von 2021:

Wie lassen sich SSI integrieren? Was ist zu beachten?

Der Weg zur SSI wird unaufhaltsam durch die Digitalisierung getrieben, dennoch wird der Einfluss auf bestehende Lösungen überschaubar sein. Warum? Bestehende IAM-Lösungen werden durch SSI nicht ersetzt. SSI und IAM agieren miteinander und haben beide unterschiedliche Aufgabenstellungen und Use Cases, die bedient werden.

Die Vorteile einer Selbstverwaltung und des Schutzes der Privatsphäre sind offensichtlich und würden den Prozess der eindeutigen Identifikation einer Person für den Zugang auf Unternehmensressourcen beeinflussen. Der komplette Onboarding-Prozess, beginnend bei der Personalabteilung bis hin zum IT-Onboarding (Erstellung der digitalen Identität und anschliessendes «Provisioning») müssten überarbeitet werden. Aber Stand heute hat das Konzept der selbstverwalteten Identität noch zu viele ungelöste Fragen, beispielsweise zur Governance, zur Aufbewahrung und insbesondere bezüglich der Vertrauensetablierung. Das Subjekt, d.h. die natürliche Person, hat bei diesem Ansatz eine viel grössere Verantwortung, seine Identität zu verwalten und zu pflegen. Bei Problemen gibt es keinen zentralen Support, der ihm Unterstützung bieten kann, um nur ein paar Herausforderungen zu nennen.

Auch wenn strukturell und organisatorisch an dem einen oder anderen Rädchen gedreht werden muss – der Weg führt über kurz oder lang nicht an Self Sovereign Identity vorbei.